スマホからモニタリングされる!?

ストーカーウェアから身を守るための自衛策とは

スマホを監視するアプリ「ストーカーウェア」を知っていますか。もし、悪意を持った何者かによって自身のスマホにストーカーウェアを勝手にインストールされてしまった場合、さまざまな情報を抜き取られ、常に行動を監視されてしまいます。トラブルに巻き込まれないための自衛策を紹介します。

ストーカーウェアってなに?

現在、多くの人にとってスマホは手放せない存在になりつつあります。ネットを介したコミュニケーション、位置情報を利用したサービス、買い物、金融サービス、カメラ機能、情報収集、電子書籍や動画など、その履歴や保存された情報を見ただけで、持ち主の日常が手に取るように分かるほどです。そのため、あなた自身やあなたの周囲の情報を知りたい人に、あなたのスマホが狙われているかもしれません。

悪意を持った人がスマホからあなたの情報をこっそり入手するために利用するツールの1つがストーカーウェアと呼ばれる監視用ソフトウェアです。その多くは、子どもの見守りや従業員の監視などの名目で一般の商用ソフトとして販売されています。しかし、こうしたソフトは便利ですが、知人などのスマホに無断でインストールし、ストーカー行為や情報窃取などに悪用することもできるのです。

ストーカーウェアは私たちにとって見過ごせない脅威の1つになっています。スマホに仕込まれたストーカーウェアは秘密裏に動作しながら、持ち主の位置情報や通話履歴、通話音声、SNSでやり取りされるメッセージ、Webブラウザの閲覧履歴、ボイスメモ、写真などのさまざまな情報を収集します。

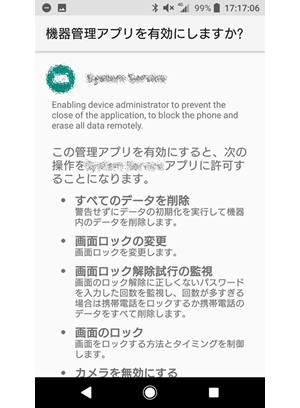

図:ストーカーウェア有効化確認画面の一例

ストーカーウェアの危険性とは

ストーカーウェアを何者かによって自身のスマホにインストールされたり、だまされて自ら入れてしまったりした場合、プライバシー侵害や情報漏えい、遠隔操作、セキュリティレベルの低下、アカウント乗っ取りの大きく4つの被害に遭うリスクがあります。

●プライバシー侵害や情報漏えい

ストーカーウェアによって外部に送信された各種情報にアクセスできるのは監視者だけとは限りません。ストーカーウェアの提供元がそれらの情報を別の何者かに売却したり、入手した情報をもとに脅迫したりする可能性もあります。また、ストーカーウェアの標的は個人に限りません。特定の企業や組織を狙ったサイバー攻撃の下準備として、攻撃者が情報収集を目的に従業員や関係者のスマホにストーカーウェアを仕込むことも考えられます。

●遠隔操作

管理者権限を持つストーカーウェアをインストールされた場合、端末内の情報を奪われるだけでなく、削除される可能性もあります。また、画面ロックの変更や着信拒否設定などの権限を持つストーカーウェアによって端末の利用を阻害されることも考えられます。たとえ、被害者がストーカーウェアを発見したとしても、端末側の操作だけでアンインストールすることは困難かもしれません。

●セキュリティレベルの低下

Google PlayやApp Storeなどの公式ストアでは安全性の基準を満たさないアプリは排除されるため、ストーカーウェアの多くはサービス事業者のWebサイトや、非公式ストアで配布されます。このため、何者かが標的のAndroid端末にストーカーウェアをインストールする際には、端末やWebブラウザの設定で「提供元不明なアプリのインストール」を許可する必要があります。一方、iPhoneがターゲットの場合、脱獄(ジェイルブレイク。iOSの制限を解除して非公式ストアの利用を可能にする改造行為)が行われます。設定を変更されたままのAndroid端末や、脱獄されたiPhoneはセキュリティレベルが低下し、不正アプリが入り込むリスクも高まってしまいます。

●アカウントの不正利用

ストーカーウェアの中にはキーロガー(入力した内容を窃取するソフト)の機能を備えているものもあります。その場合、スマホで入力した情報が監視者に筒抜けになってしまいます。たとえば、キー入力情報とWebブラウザの閲覧履歴を突き合わせると、ネットバンキングをはじめとする各種インターネットサービスの認証情報(IDとパスワード)を割り出すことが可能です。SMSなどで取得できる二要素認証情報なども監視者に渡ってしまうため、各種インターネットサービスのアカウントを不正利用されるリスクが高まります。

ストーカーウェアによる被害を防ぐ自衛策

ストーカーウェアによる被害に遭わないよう適切な自衛策を講じましょう。

自衛策1:スマホに画面ロックをかける

ストーカーウェアをスマホにインストールする際は、通常、そのスマホを直接操作する必要があります。第三者にスマホを操作されないよう、一定時間触れずにいると自動で画面がロックされる機能を有効にしておきましょう。画面ロックを設定する場合、推測されにくい文字列や生体認証(指紋や顔、虹彩など体の一部を利用した認証方法)など、可能な限り第三者に突破されにくい認証方法を設定してください。ただし、機種によっては写真でも顔認証を突破できることが報告されています。利便性のためにスマートロックや、生体認証を利用している場合は、必要に応じてロックダウン*機能を活用すると良いでしょう。ロックダウンとは、一時的に生体認証などを無効化し、第三者による認証解除を防ぐ機能です。

*:Androidのみ

自衛策2:不正アプリが紛れていないかどうか確認する

ストーカーウェアは、スマホ上で自身の存在を隠ぺいするように設計されています。アイコンの形状で公式アプリを装うものもあれば、そもそもホーム画面にアイコンを作成しないものもあります。この場合、被害者がスマホに入れられたストーカーウェアの存在に気づくのは難しいでしょう。セキュリティアプリによっては、端末のスキャンによって「潜在的に迷惑なアプリケーション(Potentially Unwanted Application、PUA)」としてストーカーウェアを検出する場合もあります。中古品、オークションサイトやフリマサイトを通じて手に入れたスマホは、不審なアプリが入っていないことを確認してから使い始めましょう。

また、iPhoneの場合はセキュリティアプリによるスキャンが行えないため、目視でインストールされているアプリを確認する必要があります。一覧で身に覚えのないアプリを確認するか、脱獄された場合にインストールされることが多い「Cydia」というアプリが紛れ込んでいないかどうか確認しましょう。他には、端末が脱獄されている場合、バッテリー消耗の増加、起動やアプリの不具合が生じる場合もあります。

ただし、組織から貸与されている機器には通常、MDM(モバイルデバイス管理ツール)や構成プロファイルがインストールされています。これらも機器を管理、監視するためのものですが、不正なものではありません。

不審なアプリが見つかったときの対処法

もし、不審なアプリが検出されたら速やかにアンインストールしてください。ただし、管理者権限を持つストーカーウェアは、通常の手順でアンインストールできなくなっているかもしれません。何らかの理由で削除できない場合はご利用のセキュリティアプリのサポート窓口や、契約している携帯電話事業者の窓口に問い合わせましょう。